分(fēn)保、等保、關保、密碼應用(yòng)對比詳解

-

1994年2月,國(guó)務(wù)院發布《中(zhōng)華人民(mín)共和國(guó)計算機信息系統安(ān)全保護條例》(國(guó)務(wù)院147号令),規定“計算機信息系統實行安(ān)全等級保護”的制度框架。

-

2007年6月,公(gōng)安(ān)部、國(guó)家保密局、國(guó)家密碼管理(lǐ)局、國(guó)務(wù)院信息化工(gōng)作(zuò)辦(bàn)公(gōng)室制定了《信息安(ān)全等級保護管理(lǐ)辦(bàn)法》(公(gōng)通字[2007]43号),形成信息安(ān)全等級保護的基本理(lǐ)論框架。

-

2008年6月,《GB/T 22239-2008 信息安(ān)全技(jì )術 信息系統安(ān)全等級保護基本要求》标準正式頒布。

-

2014年2月,中(zhōng)央網絡安(ān)全和信息化領導小(xiǎo)組成立。中(zhōng)共中(zhōng)央總書記、國(guó)家主席、中(zhōng)央軍委主席習近平親自擔任組長(cháng);李克強、劉雲山(shān)任副組長(cháng)。

-

2017年6月1日,《中(zhōng)華人民(mín)共和國(guó)網絡安(ān)全法》正式實施。明确了“國(guó)家實行網絡安(ān)全等級保護制度”,同時第七十四條明确規定“違反本法規定,給他(tā)人造成損害的,依法承擔民(mín)事責任。違反本法規定,構成違反治安(ān)管理(lǐ)行為(wèi)的,依法給予治安(ān)管理(lǐ)處罰;構成犯罪的,依法追究刑事責任。”自此,公(gōng)安(ān)執法部門有(yǒu)了安(ān)全執法依據。

-

2019年12月1日,GB/T 22239-2008 等級保護基本要求更新(xīn)為(wèi)《GB/T 22239-2019 信息安(ān)全技(jì )術 網絡安(ān)全等級保護基本要求》,針對信息技(jì )術的發展對标準要求進行了更新(xīn)。

2、分(fēn)級保護标準(保密标準:BMB):

-

1997年《中(zhōng)共中(zhōng)央關于加強新(xīn)形勢下保密工(gōng)作(zuò)的決定》明确了在新(xīn)形勢下保密工(gōng)作(zuò)的指導思想和基本任務(wù),提出要建立與《保密法》相配套的保密法規體(tǐ)系和執法體(tǐ)系,建立現代化的保密技(jì )術防範體(tǐ)系。

-

2004年12月23日中(zhōng)央保密委員會下發了《關于加強信息安(ān)全保障工(gōng)作(zuò)中(zhōng)保密管理(lǐ)若幹意見》明确提出要建立健全涉密信息系統分(fēn)級保護制度。

-

2005年12月28日,國(guó)家保密局下發了《涉及國(guó)家秘密的信息系統分(fēn)級保護管理(lǐ)辦(bàn)法》。

3、關鍵信息基礎設施網絡安(ān)全保護(國(guó)家标準:GB,今年7月正式發布)

-

2016年12月,全國(guó)信安(ān)标委秘書處邀請專家研讨《關鍵信息基礎設施網絡安(ān)全框架》标準,并讨論關鍵信息基礎設施安(ān)全保護現狀;

-

2018年06月,全國(guó)信安(ān)标委秘書處發布《信息安(ān)全技(jì )術 關鍵信息基礎設施網絡安(ān)全保護要求》征求意見稿。

-

2019年11月5日,《信息安(ān)全技(jì )術 關鍵信息基礎設施網絡安(ān)全保護基本要求》(報批稿)完稿。

-

2019年12月3日,《信息安(ān)全技(jì )術 關鍵信息基礎設施網絡安(ān)全保護基本要求》(報批稿)試點工(gōng)作(zuò)啓動。

-

2021年7月份,公(gōng)布《關鍵信息基礎設施安(ān)全保護條例》,自2021年9月1日起施行。

4、信息系統密碼應用(yòng)基本要求(國(guó)家标準:GB,于今年3月份正式發布)

-

2018年2月,國(guó)家保密局正式發布實施密碼行業标準《GM:T 0054-2018信息系統密碼應用(yòng)基本要求》。

-

2018年2月,經國(guó)密局批準,行标(GM/T 0054-2018 《信息系統密碼應用(yòng)基本要求》)升國(guó)标《信息安(ān)全技(jì )術 信息系統密碼應用(yòng)基本要求》。2018年7月獲得國(guó)家标準化管理(lǐ)委員會的立項批準。

-

2019年6月,全國(guó)信安(ān)标委秘書處發布《信息安(ān)全技(jì )術 信息系統密碼應用(yòng)基本要求》征求意見稿。

-

2021年3月,國(guó)家正式發布國(guó)家标準GB/T 39786-2021《信息安(ān)全技(jì )術 信息系統密碼應用(yòng)基本要求》,于2021年10月1日起實施。

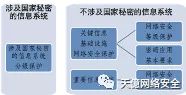

1、分(fēn)級保護标準(簡稱:分(fēn)保)

a)管理(lǐ)對象:所有(yǒu)涉及國(guó)家秘密的信息系統,重點是黨政機關、軍隊和軍工(gōng)單位。

b)标準要求文(wén)件:

BMB17《涉及國(guó)家秘密的信息系統分(fēn)級保護技(jì )術要求》

BMB20《涉及國(guó)家秘密的信息系統分(fēn)級保護管理(lǐ)規範》

c)系統定級:根據其涉密信息系統處理(lǐ)信息的最高密級,可(kě)以劃分(fēn)為(wèi)秘密級、機密級和機密級(增強)、絕密級三個等級。

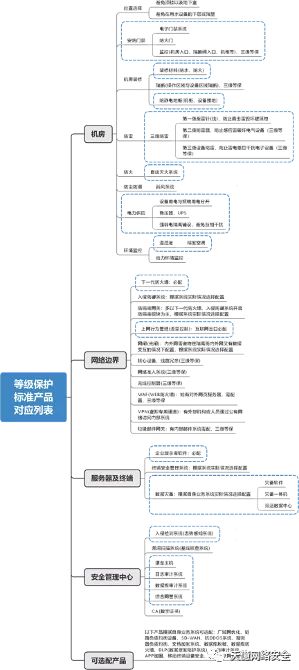

d)分(fēn)級保護标準框架:

e)分(fēn)級保護部分(fēn)涉及産(chǎn)品(僅供參考):屏蔽機房、手機屏蔽櫃、保密文(wén)件櫃、紅黑隔離電(diàn)源、微機視頻信息保護系統、手機屏蔽儀、主機監控與審計系統、光盤刻錄監控和審計系統、打印監控和審計系統、三合一(違規外聯監控、涉密移動存儲介質(zhì)使用(yòng)管控、非涉密信息單向導入)系統、涉密專用(yòng)優盤、存儲介質(zhì)信息消除工(gōng)具(jù)、計算機終端保密檢查系統、惡意代碼輔助檢測系統、保密碎紙機、存儲介質(zhì)銷毀機、身份鑒别系統等等。

2、等級保護标準(簡稱:等保)

a)管理(lǐ)對象:

運營商(shāng)和服務(wù)提供商(shāng):電(diàn)信、廣電(diàn)行業的公(gōng)用(yòng)通信網、廣播電(diàn)視傳輸網等基礎信息網絡,經營性公(gōng)衆互聯網信息服務(wù)單位、互聯網接入服務(wù)單位、數據中(zhōng)心等單位的重要信息系統。

重要行業:鐵路、銀行、海關、稅務(wù)、民(mín)航、電(diàn)力、證券、保險、外交、科(kē)技(jì )、發展改革、國(guó)防科(kē)技(jì )、公(gōng)安(ān)、人事勞動和社會保障、财政、審計、商(shāng)務(wù)、水利、國(guó)土資源、能(néng)源、交通、文(wén)化、教育、統計、工(gōng)商(shāng)行政管理(lǐ)、郵政等行業、部門的生産(chǎn)、調度、管理(lǐ)、辦(bàn)公(gōng)等重要信息系統。

重要機關:市(地)級以上黨政機關的重要網站和辦(bàn)公(gōng)信息系統。

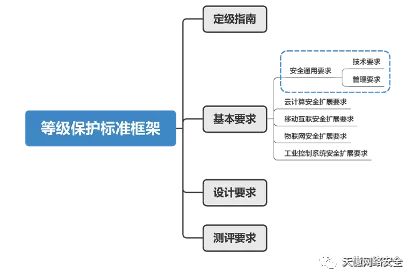

b)标準文(wén)件:

GB-T 25070-2019 《信息安(ān)全技(jì )術 網絡安(ān)全等級保護安(ān)全設計技(jì )術要求》

GB-T 28448-2019 《信息安(ān)全技(jì )術 網絡安(ān)全等級保護測評要求》

GB-T 22240-2020 《信息安(ān)全技(jì )術 網絡安(ān)全等級保護定級指南》

GB-T 22239-2019 《信息安(ān)全技(jì )術 網絡安(ān)全等級保護基本要求》

GB_T 25058-2019 《信息安(ān)全技(jì )術 網絡安(ān)全等級保護實施指南》

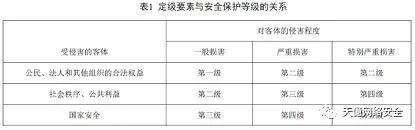

c) 系統定級:

信息系統的安(ān)全防護共分(fēn)為(wèi)以下五個等級:

第一級(自主保護級 )

第二級(指導保護級 )

第三級(監督保護級 )

第四級(強制保護級 )

第五級(專控保護級 )

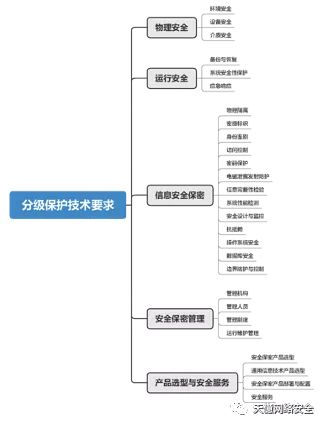

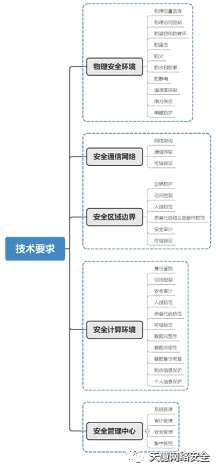

d) 等級保護标準體(tǐ)系框架:

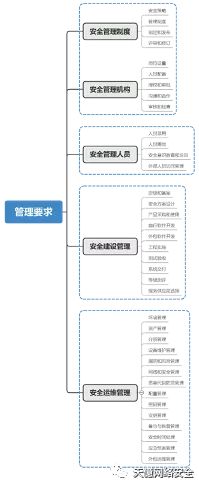

e) 等級保護涉及産(chǎn)品(僅供參考):

3、關鍵信息基礎設施網絡安(ān)全保護(簡稱:關基、關保)

a)管理(lǐ)對象:電(diàn)信、廣播電(diàn)視、能(néng)源、金融、交通運輸、水利、應急管理(lǐ)、衛生健康、社會保障、國(guó)防科(kē)技(jì )等行業和領域中(zhōng)一旦遭到破壞或者喪失功能(néng),會嚴重危害國(guó)家安(ān)全、經濟安(ān)全、社會穩定、公(gōng)衆健康和安(ān)全的業務(wù)。

b)标準文(wén)件:《信息安(ān)全技(jì )術 關鍵信息基礎設施網絡安(ān)全保護基本要求》2019年11月報批,未正式發布

c)什麽是關鍵信息基礎設施(CII:critical information infrastructure)?

支撐關鍵業務(wù)持續、穩定運行不可(kě)或缺的網絡設施、信息系統。在形态構成上,可(kě)以是單個網絡設施、信息系統,也可(kě)以是由多(duō)個網絡設施、信息系統組成的集合。在本質(zhì)上,屬于關鍵業務(wù)的信息化部分(fēn),為(wèi)關鍵業務(wù)提供信息化支撐。

d)關鍵信息基礎設施安(ān)全防護能(néng)力等級有(yǒu)幾個?

關鍵信息基礎設施安(ān)全防護能(néng)力依據5個能(néng)力域完成程度的高低進行分(fēn)級評估,包括3個能(néng)力等級,從能(néng)力等級1到能(néng)力等級3,逐級增高,能(néng)力等級之間為(wèi)遞進關系,高一級的能(néng)力要求包括所有(yǒu)低等級能(néng)力要求。

能(néng)力域明确了運營者在關鍵信息基礎設施安(ān)全防護所需具(jù)備的能(néng)力,包括識别認定、安(ān)全防護、檢測評估、監測預警、事件處置5個方面的關鍵能(néng)力,每個安(ān)全能(néng)力包含若幹能(néng)力指标,每個能(néng)力指标包含若幹評價内容。

能(néng)力等級及特征如下表。

表 安(ān)全能(néng)力等級及特征

|

關鍵信息基礎設施安(ān)全防護能(néng)力等級 |

|

|

|

|

|

|

|

|

|

|

e) 關鍵信息基礎設施安(ān)全防護能(néng)力評價内容及方法是什麽?

關鍵信息基礎設施安(ān)全防護能(néng)力評價包括能(néng)力域級别評價、等級保護測評和密碼測評三部分(fēn)。關鍵信息基礎設施安(ān)全防護能(néng)力評價前,關鍵信息基礎設施應首先通過相應等級的等級保護測評和相關密碼測評。然後,組織應按照評價内容和評價操作(zuò)方法開展評價工(gōng)作(zuò),給出對每項評價指标的判定結果和所處級别,得出每個能(néng)力域級别,綜合5個能(néng)力域級别以及等級保護測評結果得出關鍵信息基礎設施安(ān)全防護能(néng)力級别。

關鍵信息基礎設施安(ān)全防護能(néng)力應綜合考慮5個能(néng)力域級别與等級保護測評結果。對應能(néng)力等級1的關鍵信息基礎設施等級保護測評結果應至少為(wèi)中(zhōng);對應能(néng)力等級2的關鍵信息基礎設施等級保護測評結果應至少為(wèi)良;對應能(néng)力等級3的關鍵信息基礎設施等級保護測評結果應為(wèi)優。

4、密碼應用(yòng)基本要求

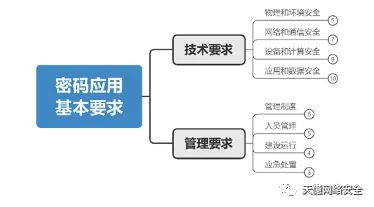

a)管理(lǐ)要求:信息系統中(zhōng)的身份鑒别、數據加密、數據簽名(míng)等密碼技(jì )術功能(néng)由密碼算法、密碼技(jì )術、密碼産(chǎn)品、密碼服務(wù)等提供。從信息系統的物(wù)理(lǐ)和環境安(ān)全、網絡和通信安(ān)全、設備和計算安(ān)全、應用(yòng)和數據安(ān)全的各個層面提供全面整體(tǐ)的密碼應用(yòng)安(ān)全技(jì )術支撐,從而保障信息系統的用(yòng)戶身份真實性、重要數據的機密性和完整性、操作(zuò)行為(wèi)的不可(kě)否認性。

b)标準文(wén)件:行标(GM/T 0054-2018 《信息系統密碼應用(yòng)基本要求》)升國(guó)标GM/T 39786 2021《信息安(ān)全技(jì )術 信息系統密碼應用(yòng)基本要求》,現已正式發布。

c)系統定級:

-

第一級,是信息系統密碼應用(yòng)安(ān)全要求等級的最低等級,信息系統管理(lǐ)者可(kě)按照業務(wù)實際情況自主應用(yòng)密碼技(jì )術應對可(kě)能(néng)的安(ān)全威脅。

-

第二級,是在第一級的等級要求上,要求信息系統具(jù)備身份鑒别、數據安(ān)全保護的非體(tǐ)系化密碼保障能(néng)力,可(kě)應對當前部分(fēn)安(ān)全威脅;

-

第三級,是在第二級的等級要求上,要求更強的身份鑒别、數據安(ān)全、訪問控制等方面密碼應用(yòng)技(jì )術能(néng)力與管理(lǐ)能(néng)力,要求信息系統建設有(yǒu)規範、可(kě)靠、完整的密碼保障體(tǐ)系,是體(tǐ)系化密碼應用(yòng)引導性要求;

-

第四級,是在第三級的等級要求上,要求更強的身份鑒别、數據安(ān)全、訪問控制等方面密碼應用(yòng)技(jì )術能(néng)力與管理(lǐ)能(néng)力,信息系統建設有(yǒu)規範、可(kě)靠、完整、主動防禦的密碼保障體(tǐ)系,是體(tǐ)系化密碼應用(yòng)的強制要求;

d)基本要求框架:

5、幾大标準關系圖解:

1、去網安(ān)部門做了備案,拿(ná)到備案證明,是否等于通過等保?備案後多(duō)久需要完成等保測評?

2、通過等級保護測評以後,是不是不會再出安(ān)全事故?

-

駭客能(néng)力超過了業務(wù)系統所對應等級的防護強度

-

網絡安(ān)全防護設計存在不足、網絡安(ān)全設備未有(yǒu)效使用(yòng)或策略設置不當、設備廠商(shāng)出現漏洞被駭客利用(yòng)、設備規則庫未及時更新(xīn)或無法滿足業務(wù)系統所需性能(néng)等

-

安(ān)全管理(lǐ)制度落實不到位、安(ān)全管理(lǐ)人員缺乏培訓(安(ān)全能(néng)力、安(ān)全意識不足)、應急演練不足(出現安(ān)全事件時不能(néng)及時有(yǒu)效應對)等

3、拿(ná)到等保測評通過證書後,一但出現安(ān)全事故是否可(kě)以規避或減輕追責?

-

等保工(gōng)作(zuò)沒有(yǒu)開展,出了網絡安(ān)全事故,安(ān)全責任肯定是甲方自己去承擔。

-

等保工(gōng)作(zuò)開展了,高危風險沒有(yǒu)及時去整改,出了問題,安(ān)全責任主要責任也是甲方的。

-

等保工(gōng)作(zuò)開展了,測評機構測評不合規,對已有(yǒu)高危風險未檢測出而導緻的安(ān)全問題,主要責任應當由測評機構承擔,甲方負有(yǒu)次要責任。

-

等保工(gōng)作(zuò)開展了,發現的高危風險及其他(tā)風險也及時整改了,出了網絡安(ān)全事故,主要責任不屬于甲方。

4、我已經上了安(ān)全設備,為(wèi)什麽還會出現出安(ān)全事故?

-

網絡安(ān)全建設規劃不當:網絡架構不合理(lǐ);系統安(ān)全區(qū)域劃分(fēn)不合理(lǐ);安(ān)全設備部署位置不當;安(ān)全設備功能(néng)及策略規劃不合理(lǐ)等

-

網絡安(ān)全運維管理(lǐ)不足:網絡設備規則庫未及時更新(xīn);性能(néng)不能(néng)滿足業務(wù)系統需求未及時更換;信息系統設備及網絡安(ān)全設備管理(lǐ)權限不清晰、責任劃分(fēn)不明确等

-

安(ān)全管理(lǐ)執行不到位:安(ān)全管理(lǐ)制度浮于形式;網絡安(ān)全人員培訓不足,對新(xīn)型威脅及行業發展動态了解缺乏;應急響應方案設計不當;應急演練進行過少,出現網絡安(ān)全事件時反應不當、反應不及時等。

5、應該如何選擇安(ān)全廠商(shāng)的産(chǎn)品?

網絡安(ān)全建設實踐過程中(zhōng),我們應從等保合規和業務(wù)系統實際安(ān)全風險兩個角度區(qū)選擇産(chǎn)品:

-

當信息系統相較無特殊安(ān)全風險時,産(chǎn)品的選擇基本遵從等保合規的角度出發,選擇有(yǒu)相關認證證書的産(chǎn)品優先。如“計算機信息系統安(ān)全專用(yòng)産(chǎn)品銷售許可(kě)證”,“中(zhōng)國(guó)國(guó)家信息安(ān)全産(chǎn)品認證證書”,“計算機軟件著作(zuò)權登記證書”,“信息技(jì )術産(chǎn)品安(ān)全分(fēn)級評估”,“涉密信息系統産(chǎn)品檢測證書”,“軍用(yòng)信息安(ān)全産(chǎn)認證證書”等;大部分(fēn)主流安(ān)全廠商(shāng)常規合規産(chǎn)品基本都能(néng)滿足,如啓明星辰、天融信、網禦星雲、奇安(ān)信(原360企業安(ān)全)、深信服等。

-

當信息系統有(yǒu)特殊安(ān)全風險時,産(chǎn)品除了滿足等保合規的基礎上,也要考慮特殊安(ān)全風險的防護,而這些特殊防護需求的安(ān)全防護設備是一些主流廠商(shāng)沒有(yǒu)或者不具(jù)優勢的。如業務(wù)系統數據庫中(zhōng)有(yǒu)公(gōng)民(mín)個人信息,而業務(wù)系統有(yǒu)外包開發或對外提供公(gōng)民(mín)個人數據印證等情況,則涉及到數據脫敏相關設備;信息系統覆蓋範圍大、信息端口多(duō),存在非法設備内聯網絡的風險,則涉及到網絡準入相關設備;如業務(wù)系統操作(zuò)者操作(zuò)責任關聯現實身份較強,涉及到操作(zuò)失誤後操作(zuò)者身份的認定,身份鑒别需求較高,則涉及到CA數字證書相關設備等。

6、網絡完全建設時,是采購(gòu)同一廠商(shāng)的産(chǎn)品比較好,還是采購(gòu)不同廠商(shāng)的産(chǎn)品比較好?

-

網絡安(ān)全建設時,采購(gòu)同一廠商(shāng)同一品牌的産(chǎn)品好處在于後期安(ān)全運維難度較小(xiǎo)、後續安(ān)全服務(wù)保障更好,會一定程度的降低安(ān)全管理(lǐ)人員的能(néng)力需求和運維壓力;缺點是該廠商(shāng)出現安(ān)全漏洞時安(ān)全風險加大,廠商(shāng)服務(wù)不到位時替換成本較高,依賴性強等。

7、在預算有(yǒu)限的情況下,該如何合理(lǐ)的進行網絡安(ān)全防護建設?

8、在對産(chǎn)品性能(néng)指标不太了解的情況下,該選擇什麽性能(néng)的産(chǎn)品?

-

下一代防火牆:主要為(wèi)吞吐量、應用(yòng)層吞吐量、并發連接數、每秒(miǎo)新(xīn)建連接數,主要考慮設備部署位置實際業務(wù)數據帶寬。需注意的是吞吐量參數不等同于實際可(kě)管理(lǐ)帶寬能(néng)力,不同廠商(shāng)的相同吞吐量設備,因廠商(shāng)設備硬件配置差異、軟件優化差異等存在一定差異;特别是當下一代防火牆開啓入侵防禦、病毒查殺、VPN等功能(néng)後,其實際防護流量大幅下降的情況下。在無法有(yǒu)效判斷的情況下,可(kě)以考慮設備測試後再行采購(gòu)。

-

上網行為(wèi)管理(lǐ):主要為(wèi)可(kě)管理(lǐ)帶寬(推薦帶寬)、最大可(kě)管理(lǐ)人數,主要考慮互聯網出口帶寬及互聯網訪問人數。

-

堡壘主機、日志(zhì)審計:主要為(wèi)授權管理(lǐ)設備數,主要考慮需管理(lǐ)的網絡設備及系統數量。

9、供應商(shāng)提供一份産(chǎn)品采購(gòu)清單後,承諾一定可(kě)以通過等保測評,是否可(kě)信?

-

先測評再整改:可(kě)以根據等級保護測評機構現場初測後的專業建議進行整改,有(yǒu)的放矢。但如單位本身風險較大、較多(duō)的情況,涉及到設備采購(gòu),需要方案立項、申請預算、招投标、合同供貨等流程後,等保測評機構再次測試通過才可(kě)以取得測評通過證書。适合于對通過測評時間不迫切,本身網絡安(ān)全建設了解不足、無專業人員協助網絡安(ān)全建設規劃的單位。

-

先整改再測評(測評、整改同時進行):通過專業人員/專家的指導協助,提前對網絡安(ān)全風險點進行加固,争取等級保護測評機構現場測評時一次通過。但需要單位本身對網絡安(ān)全建設标準由一定的了解,指導協助的專業人員不光對政策标準有(yǒu)足夠的研究,且對網絡安(ān)全建設有(yǒu)足夠的項目經驗。适合于通過測評時間有(yǒu)要求,自身對網絡安(ān)全建設标準有(yǒu)一定的研究或有(yǒu)适合的專業人員協助的單位。

10、為(wèi)什麽不同供應商(shāng)提供的方案清單會有(yǒu)不同,有(yǒu)的所采購(gòu)的産(chǎn)品不同,有(yǒu)的同一産(chǎn)品采購(gòu)的數量不同?

-

同樣要達成“網絡區(qū)域邊界”要求中(zhōng)的“邊界防護”“訪問控制”“入侵防範”,是采用(yòng)“下一代防火牆+開啓入侵防禦模塊”(設備+模塊)僅采購(gòu)一台設備的方式,還是采用(yòng)“下一代防火牆+入侵防禦系統”(設備+設備)采購(gòu)兩台設備的方式,就需要結合業務(wù)系統的實際情況以及相關廠商(shāng)設備的功能(néng)性能(néng)實現來決定。在這需要說明一點,廠商(shāng)的網絡安(ān)全設備都是由硬件+軟件組成,其實際性能(néng)取決于所配置硬件的基礎算力和軟件算法優化的程度決定的。采用(yòng)“設備+模塊”必然對設備的性能(néng)有(yǒu)所影響。而采用(yòng)“設備+設備”由于兩台設備的硬件都是為(wèi)自身軟件服務(wù),性能(néng)上有(yǒu)保障。另外由于采用(yòng)“開啓入侵防禦模塊”的方式,其軟件模塊在安(ān)全防護功能(néng)的實現深度上必然不如單獨的“入侵防禦系統設備”。不過采用(yòng)“設備+模塊”的方式由于出口網絡僅串聯一台設備,故而其出現單點故障的幾率和産(chǎn)品性價比上要優于采用(yòng)“設備+設備”的方式。

結論:采用(yòng)“設備+模塊”的方式,在産(chǎn)品性能(néng)及安(ān)全功能(néng)實現細節上要遜于“設備+設備”的方式,但在設備故障幾率和價格上要優于“設備+設備”的方式。“設備+模塊”的方式适用(yòng)于網絡安(ān)全防護流量較小(xiǎo)、安(ān)全預算較少、對安(ān)全防護能(néng)力要求較低的單位;而“設備+設備”的方式适用(yòng)于網絡安(ān)全防護流量較大、安(ān)全預算充足、對安(ān)全防護能(néng)力要求較高的單位。

-

互聯網出口、上/下級網絡聯網出口、服務(wù)器前端都部署下一代防火牆是不是為(wèi)了多(duō)上設備坑預算,等保标準又(yòu)沒有(yǒu)明确要部署。實際上不同位置的實現的功能(néng)效果及部署策略都是不同的,互聯網出口的防火牆主要過濾和防禦來自互聯網的未知來源威脅,訪問的業務(wù)相對較複雜,需要設置的防護策略相對較複雜、較難屏蔽安(ān)全風險因素;而上下級網絡由于相對較安(ān)全,其訪問來源可(kě)控,訪問業務(wù)較明确,需要設置的防護策略相對較簡單明了、比較容易屏蔽來自上下級網絡的安(ān)全風險因素;而服務(wù)器前端部署防火牆,由于服務(wù)器業務(wù)訪問的地址、端口、協議等相對比較清晰簡明,在做安(ān)全防護策略時可(kě)以有(yǒu)針對性的屏蔽非業務(wù)訪問,有(yǒu)效堵截攻擊者的攻擊手段。